Sicherer Fernzugriff

Aktivieren Sie den VPN-freien Fernzugriff für externe und temporäre Arbeitskräfte.

Sichere Cloud-Ressourcen ohne vollständigen VPN-Zugang bereitzustellen

Bedarfsorientierten Zugang zu Cloud-Ressourcen ohne VPN

Erweiterte IT-Teams ohne AD-Funktionen aktivieren. Bietet ausgelagerten Teamnutzern über die Sectona PAM-Plattform Zugang und reduziert den AD-Bereitstellungsbedarf. Sichere Cloud-Ressourcen ohne vollständigen VPN-Zugang bereitzustellen. Ermöglicht bedarfsorientierten Zugang zu Cloud-Ressourcen ohne VPN. Sicherer Zugang für Mitarbeiter und Remote-Nutzer. Vollständige Sitzungsisolation zwischen entfernten Endgeräten und kritischen Servern in hybriden Umgebungen.

Allgemeine Anwendungsfälle / Merkmale / Funktionen

Sicherer privilegierter Fernzugriff

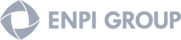

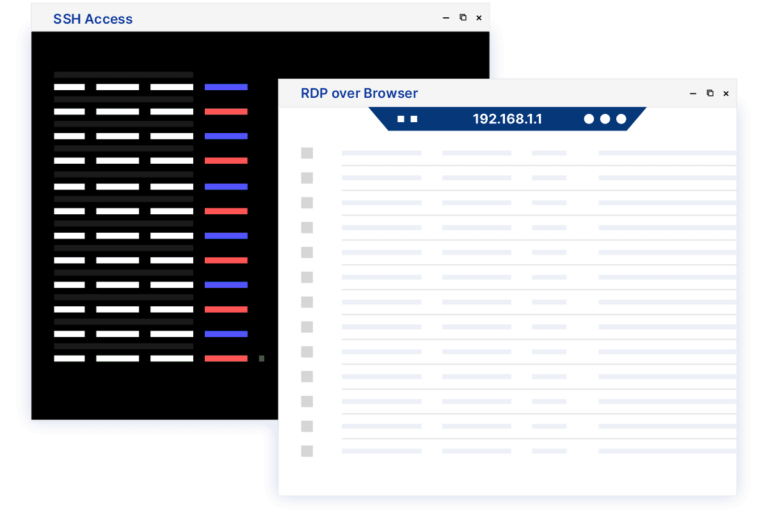

Browserbasierter RDP- und SSH-Zugriff

Benutzer können browserbasierten RDP- und SSH-Zugriff nutzen, ohne Agenten oder Plug-ins installieren zu müssen. Thick Clients können über einen kontrollierten und speziell gesicherten Zugangspunkt (Jump Server) browserbasiert zugänglich sein.

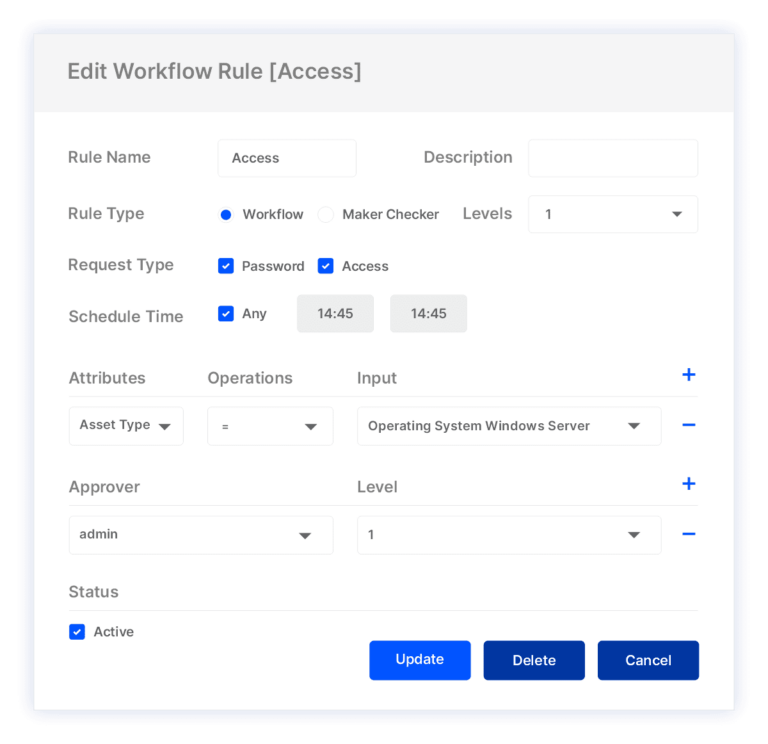

Nutzen Sie den Workflow, um den Zugriff einzuschränken

Implementieren Sie stärkere workflowbasierte Kontrollen, um den bedarfsorientierten Fernzugriff auf bestimmte Ressourcen für einmalige oder mehrere Sitzungen mit zeitlich beschränkten oder zeitlich begrenzten Kontrollen zu erzwingen.

Nutzen Sie JIT-Funktionen zur Umsetzung von Zero Standing Privileges (ZSP)

Implementieren Sie ZSP für Remote-Benutzer, die auf IT-Ressourcen zugreifen, indem Sie Zugriffe Just-in-Time (JIT) bereitstellen und nach Ablauf automatisch wieder entziehen. Ein Remote-Nutzer (z. B. externer Dienstleister) fordert Zugriff auf eine IT-Ressource an. Das System stellt die benötigten Berechtigungen temporär und automatisch bereit (JIT). Nach Ablauf der definierten Zeit oder nach Abschluss der Aufgabe werden die Rechte automatisch entzogen (ZSP).

Begriffserklärung

- JIT (Just in Time) → Zugriffsrechte werden nur dann vergeben, wenn sie tatsächlich benötigt werden – zeitlich begrenzt und zweckgebunden.

- ZSP (Zero Standing Privileges) → Es existieren keine dauerhaft aktiven privilegierten Berechtigungen. Standardmäßig hat niemand erhöhte Rechte.

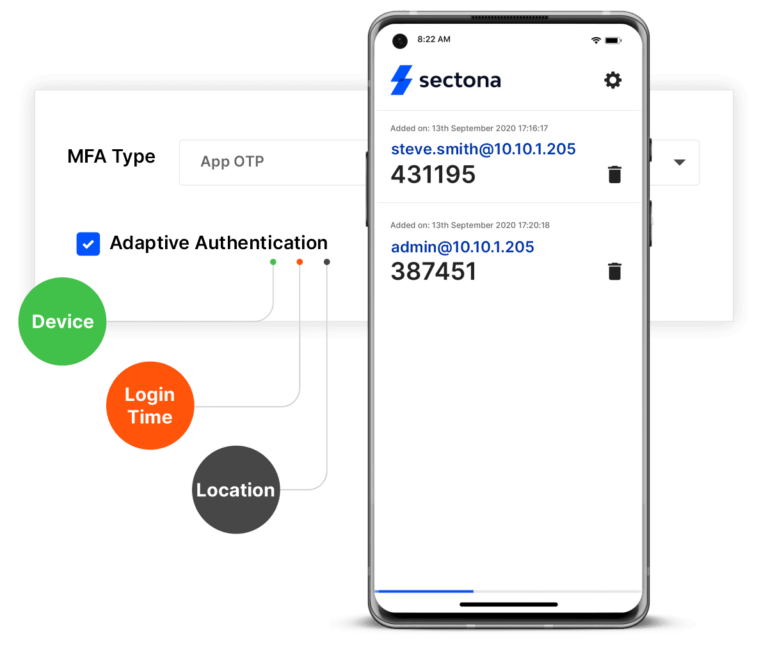

MFA mit adaptiver Authentifizierung

Überprüfen Sie die Benutzeridentität mit zusätzlichen Faktoren, einschließlich SMS oder app-basierten OTPs von Sectona MFA oder durch Integration von Mehrfaktor-Authentifizierungen von Drittanbietern, wie Okta, Duo, Google und Microsoft Authenticator.

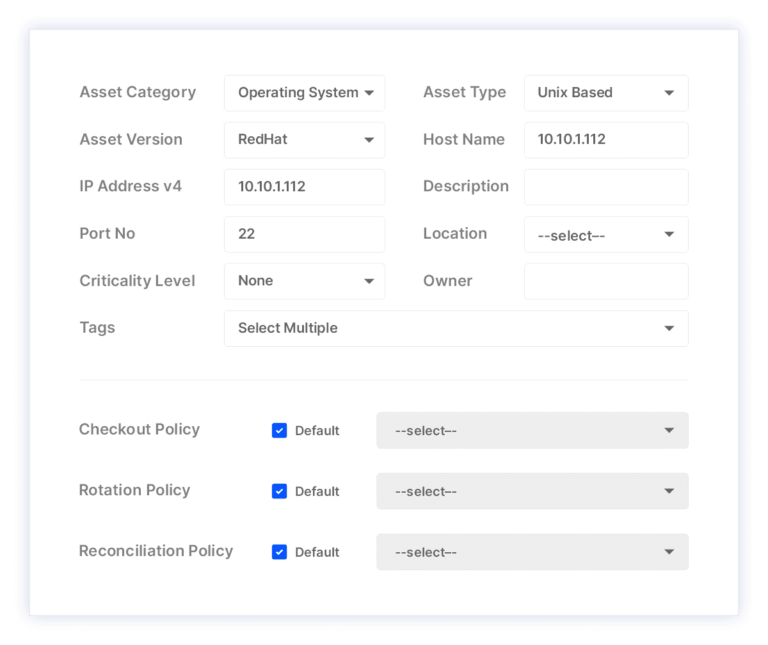

IT-Assets & privilegierte Konten

Beginnen Sie zuerst damit, Ihre IT-Ressourcen und privilegierten Konten zu entdecken.

Von führenden Organisationen vertraut

Implementierung in Minuten und Onboard-Workloads über mehrere Clouds hinweg. Entdeckung, sichere Passwörter und Geheimnisse. Befähigen Sie jedes Team – von Anbietern bis hin zu Anwendungsnutzern – über eine einzige Plattform.

Entdecken Sie die Plattform

Erreichen Sie mehr mit einfach zu konfigurierenden integrierten Komponenten

Kontinuierliche Erkennung

Schützen Sie privilegierte Konten durch kontinuierliche Erkennung und sichere Speicherung.

Passwort- und SSH-Schlüsselverwaltung

Passwörter und SSH-Schlüssel verwalten und rotieren mit integrierter und verschlüsselter Speicherung.

Sicherer Fernzugriff

Ermöglichen Sie VPN-losen Fernzugriff für externe Benutzer

Temporärer Zugang –

Just in Time

Bestehende Privilegien abschaffen und eine Kombination von Ansätzen nutzen, um JIT-Richtlinien umzusetzen.

Verwaltung privilegierter Aufgaben

Das Risiko übermäßiger Berechtigungen wird durch die Automatisierung und Delegierung von IT-Betriebsaufgaben verringert.

Verwaltung des Account Lifecycle Managements

Erweiterte Sitzungsüberwachung für alle privilegierten Aktivitäten mit Risikoprofilierung und verhaltensbasierter Analyse.

Passwortverwaltung der Anwendung

Sichere Passwörter und Geheimnisse, die in Konfigurationsdateien oder Skripten gespeichert oder in Anwendungen fest codiert sind.

Bereit für den Start?

Sprechen Sie mit dem technischen Vertrieb, um mehr zu erfahren oder einen Überblick über die Sectona PAM-Technologie zu erhalten.