Privilegiertes Aufgabenmanagement

Die Automatisierung der Zuweisung und Nutzung von Privilegien kann unnötige Sitzungsanmeldungen für Administratoren reduzieren und ihnen ermöglichen, sich stattdessen auf hochpriorisierte Aktivitäten zu konzentrieren.

Privilegiertes Aufgabenmanagement

Minimieren Sie Risiken durch unnötige Berechtigungen

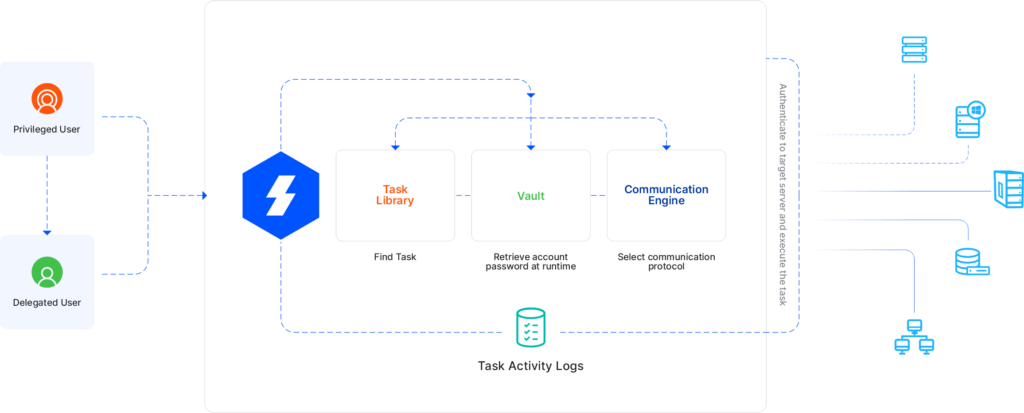

Durch die Automatisierung privilegierter Abläufe mit Privileged Task Management reduzieren Sie die Exposition sensibler Berechtigungen und vermeiden menschliche Fehler. Routineaufgaben automatisieren. Steuern Sie die Aktivitäten privilegierter Benutzer gezielt, indem Sie festlegen, welche Aktionen ausgeführt werden dürfen, und wiederkehrende Prozesse automatisieren. Kein gerätespezifisches Detailwissen erforderlich. Operatoren benötigen kein tiefgehendes, gerätespezifisches Know-how, um Aufgaben auszuführen oder Jobs zu starten und zu betreiben.

Allgemeine Anwendungsfälle / Merkmale / Funktionen

Begrenzen Sie unnötige Zugriffsrechte und reduzieren Sie menschliche Fehler, indem Sie Aufgaben mit erhöhten Berechtigungen automatisiert steuern und ausführen

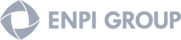

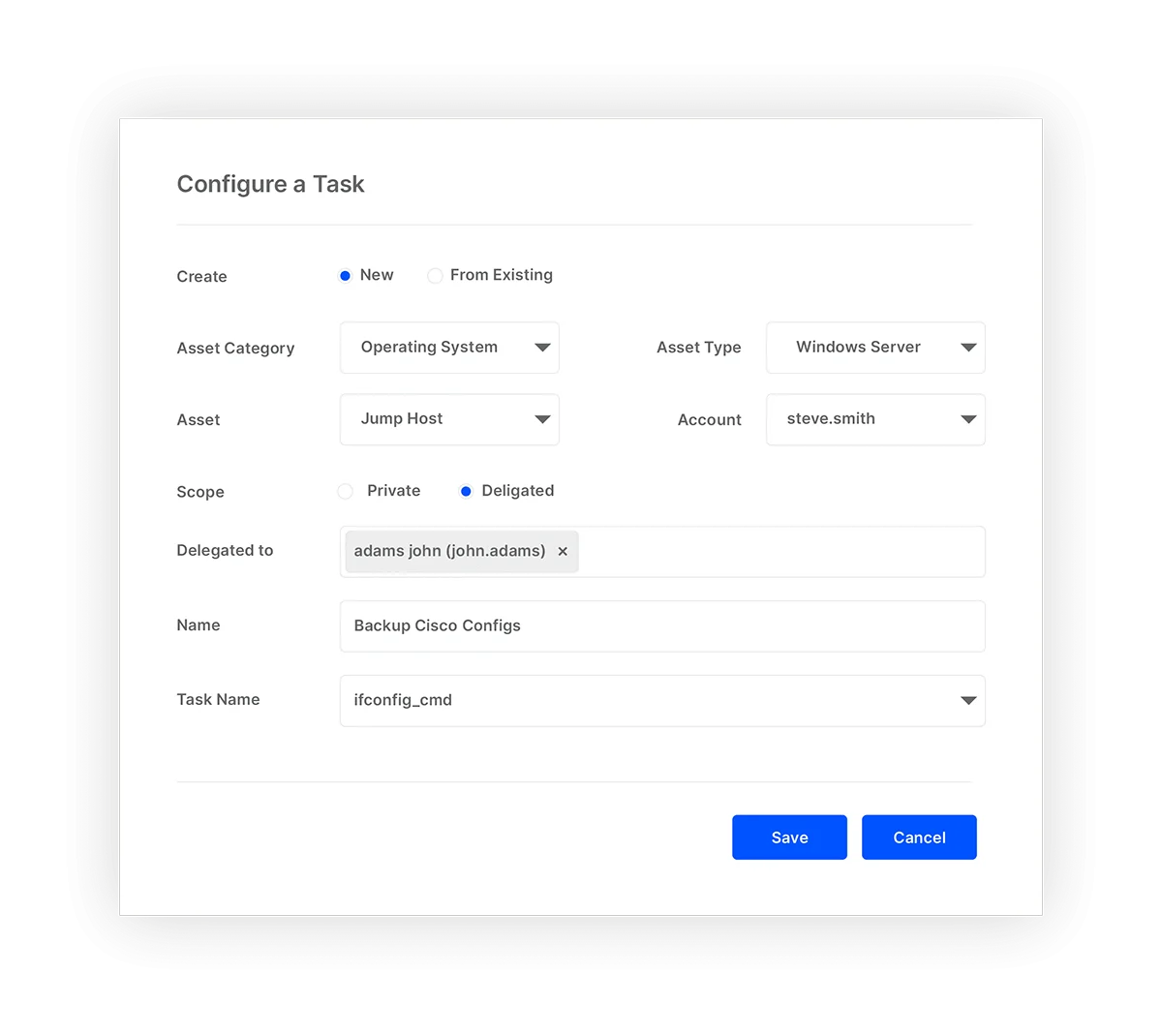

Aufgaben veröffentlichen und delegieren – ohne Session-Login

Benutzer mit Zugriff auf privilegierte Konten können Aufgaben an andere Nutzer delegieren, ohne selbst eine privilegierte Sitzung starten zu müssen.

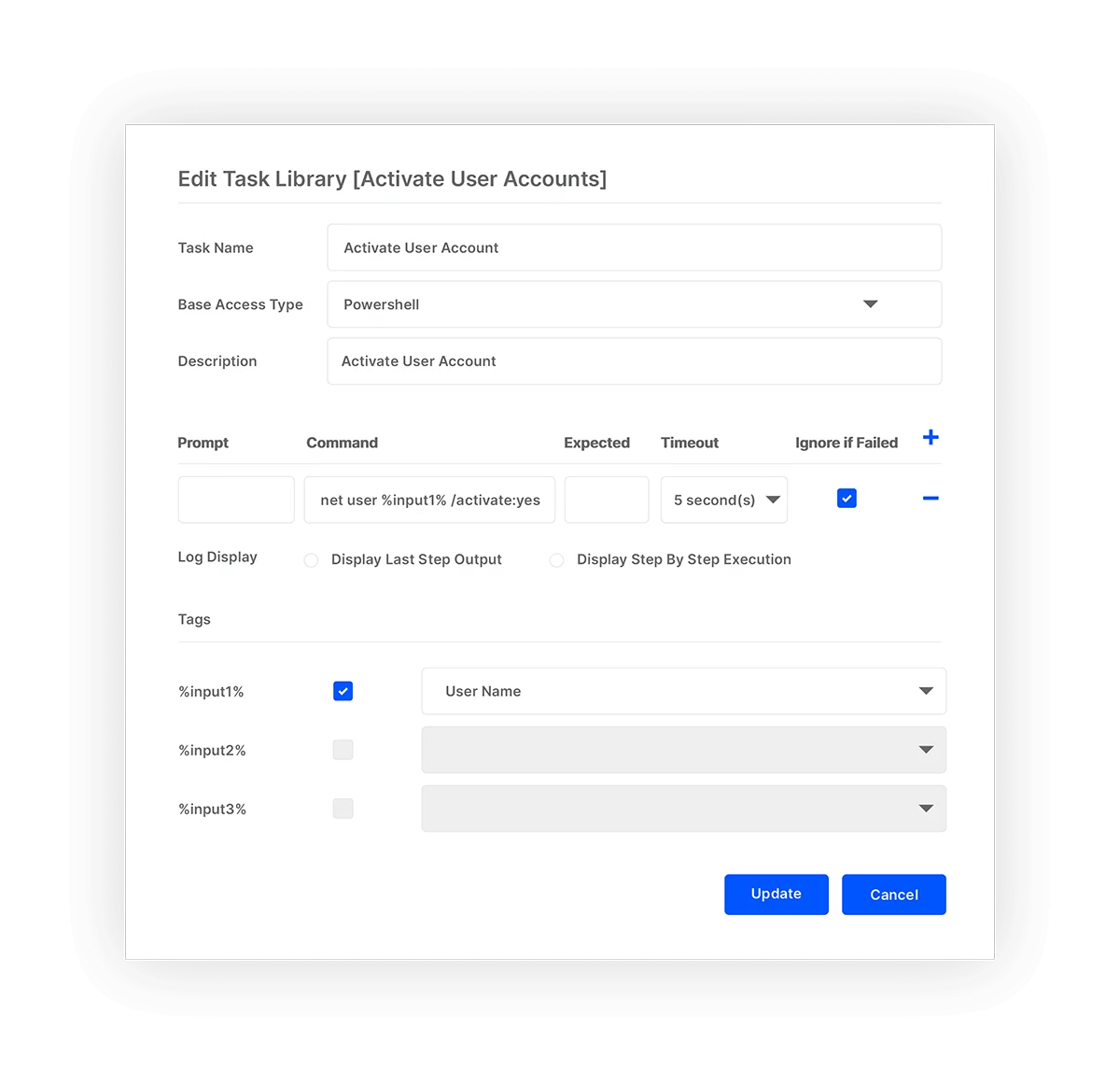

Mehrstufige Aufgaben definieren

Verwenden Sie den Mehrschritt-Aufgabeneditor, um Schritt-für-Schritt-Ausführungsaufgaben zu erstellen und Eingabeparameter für die Durchführung von operativen Aktivitäten zu erhalten.

IT-Assets & privilegierte Konten

Beginnen Sie damit, Ihre IT-Ressourcen und privilegierten Konten zu entdecken.

Automatisierung privilegierter Aufgaben – integriert in den Vault

Von führenden Organisationen vertraut

Implementierung in Minuten und Onboard-Workloads über mehrere Clouds hinweg. Entdeckung, sichere Passwörter und Geheimnisse. Befähigen Sie jedes Team – von Anbietern bis hin zu Anwendungsnutzern – über eine einzige Plattform.

Entdecken Sie die Plattform

Erreichen Sie mehr mit einfach zu konfigurierenden integrierten Komponenten

Kontinuierliche Erkennung

Schützen Sie privilegierte Konten durch kontinuierliche Erkennung und sichere Speicherung.

Passwort- und SSH-Schlüsselverwaltung

Passwörter und SSH-Schlüssel verwalten und rotieren mit integrierter und verschlüsselter Speicherung.

Sicherer Fernzugriff

Ermöglichen Sie VPN-losen Fernzugriff für externe Benutzer

Temporärer Zugang –

Just in Time

Bestehende Privilegien abschaffen und eine Kombination von Ansätzen nutzen, um JIT-Richtlinien umzusetzen.

Verwaltung privilegierter Aufgaben

Das Risiko übermäßiger Berechtigungen wird durch die Automatisierung und Delegierung von IT-Betriebsaufgaben verringert.

Verwaltung des Account Lifecycle Managements

Erweiterte Sitzungsüberwachung für alle privilegierten Aktivitäten mit Risikoprofilierung und verhaltensbasierter Analyse.

Passwortverwaltung der Anwendung

Sichere Passwörter und Geheimnisse, die in Konfigurationsdateien oder Skripten gespeichert oder in Anwendungen fest codiert sind.

Bereit für den Start?

Sprechen Sie mit dem technischen Vertrieb, um mehr zu erfahren oder einen Überblick über unsere Technologie zu erhalten.